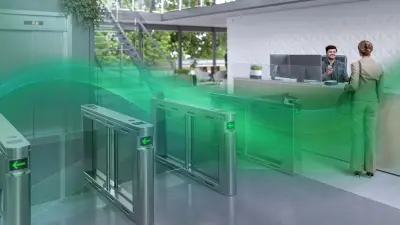

Contrôle d'accès biométriques

Le contrôle d'accès biométrique peut être utilisé pour renforcer les systèmes de sécurité d'un bâtiment ou d'une installation en ajoutant un niveau supplémentaire de vérification. Contrairement aux systèmes de contrôle d'accès classiques qui utilisent des cartes d'accès et/ou des codes, un système de contrôle d'accès biométrique utilise les caractéristiques physiques d'une personne telles que ses empreintes digitales, son visage, les veines de ses mains et son iris. Ces traits ne peuvent pas être copiés, pour une précision d'identification et d'authentification. Le contrôle d'accès biométrique offre également la possibilité d'un contrôle d'accès sans contact.

FAQ

Tout lieu nécessitant un haut niveau de sécurité peut implémenter l'identification biométrique pour le contrôle d'accès. Les systèmes de sécurité biométrique peuvent être déployés sur n'importe quel site, que ce soit à l'intérieur ou à l'extérieur. Bosch propose des lecteurs biométriques utilisés dans une grande variété de secteurs tels que : les bâtiments gouvernementaux (y compris militaires), les centrales électriques, les installations pétrolières et gazières, les bâtiments commerciaux, les campus universitaires, les prisons, les centres de données, les aéroports ou les entrepôts.

Les systèmes de contrôle d'accès basés sur la biométrie intègrent des technologies avancées utilisées dans les lecteurs. Grâce aux algorithmes biométriques incorporés, les lecteurs sont capables de gérer les changements du visage (coiffure, lunettes, casque, etc.) et les différentes conditions des doigts (mouillés, secs, abîmés). Nos lecteurs biométriques ont également passé avec succès des tests de cybersécurité rigoureux afin de garantir qu'aucun piratage ne peut accéder au logiciel et voler des données ou injecter des logiciels malveillants.

Lorsque le visage ou l'empreinte digitale d'un utilisateur est scanné par le lecteur biométrique, un modèle est généré et comparé à tous les modèles biométriques contenus dans le lecteur ou dans la carte d'accès RFID. S'il y a correspondance, l'entrée peut être accordée.

Les systèmes d'accès Bosch stockent les données biométriques directement dans la mémoire du lecteur ou sur un serveur installé dans le bâtiment.

Toutes les documentations et guides d'installation de nos lecteurs biométriques se trouvent dans notre catalogue de produits.

Vous utilisez la sécurité biométrique parce qu'elle vous est nécessaire pour protéger vos locaux (c'est-à-dire les ressources de votre entreprise et vos collaborateurs) en raison de la nature de vos activités. Par conséquent, les coûts liés à de tels déploiements doivent être estimés dans le cadre de la réduction des risques liés aux intrusions, sachant que l'utilisation de simples cartes RFID n'est pas aussi sécurisée car elles peuvent être facilement copiées ou volées. Cela ne peut pas arriver avec la biométrie qui, par définition, ne peut pas être volée.

La plupart des réglementations en matière de confidentialité exigent au moins d'informer les utilisateurs sur la collecte, le traitement et le stockage de leurs données biométriques. Il est également obligatoire de recueillir le consentement explicite de l'utilisateur pour cette utilisation et une utilisation ultérieure avec les lecteurs, avec la possibilité pour l'utilisateur de se désinscrire à tout moment. Les réglementations strictes du RGPD obligent les entreprises qui déploient la biométrie à documenter en détail leur projet de déploiement afin de garantir que le système de contrôle d'accès biométrique est conforme à la réglementation.

Des criminels peuvent tenter d'utiliser les données volées d'un utilisateur authentique pour tromper les lecteurs et accéder à des zones sensibles. Cela peut être tenté par exemple en utilisant une photo trouvée sur l'intranet, présentée à la caméra du lecteur de reconnaissance faciale, ou en utilisant de fines membranes de cire appliquées sur les doigts pour essayer de tromper les capteurs d'empreintes digitales. Bosch dispose de lecteurs biométriques qui ont réussi des évaluations anti-usurpation rigoureuses, telles que la détection d'attaque par présentation (PAD) réalisée par le laboratoire américain réputé iBeta.

La plupart des algorithmes biométriques utilisés de nos jours sont très précis et parviennent à réduire le niveau de faux rejets (blocage de l'accès à une personne autorisée) et de fausses acceptations (acceptation par erreur d'une personne non autorisée). Les lecteurs d'empreintes digitales haut de gamme sont capables de gérer toutes sortes de conditions de doigts (humides, secs, endommagés ou recouverts de substances comme de la boue ou de l'huile) tandis que les meilleurs lecteurs de reconnaissance faciale fonctionnent efficacement avec les utilisateurs de toutes tailles (y compris les personnes en fauteuil roulant), dans toutes les conditions de luminosité, ils savent gérer les changements de visage (nouvelle couleur ou coupe de cheveux, chapeau, lunettes) ainsi que les masques sanitaires (vérifier si un masque est porté).

Oui, il est possible de combiner un système d'accès existant avec des dispositifs biométriques tels que des lecteurs d'empreintes digitales, des lecteurs sans contact et des lecteurs de reconnaissance faciale. Toutefois, votre système doit prendre en charge une technologie d'identification appropriée (c'est-à-dire MIFARE Desfire ou iClass).